Zugriffe unter Kontrolle

Zentrale Steuerung von Rollen, Rechten und Zugängen. Bare.ID sorgt für klare Strukturen im Zugriffsmanagement und unterstützt IT- und Compliance-Verantwortliche nachhaltig.

Berechtigungen im Griff. Risiken im Griff.

Der Zugriff auf Anwendungen entscheidet darüber, wie sicher Ihre IT wirklich ist. Access Management ist deshalb ein zentraler Kontrollpunkt der IAM-Plattform von Bare.ID. Es legt fest, wer worauf zugreifen darf – und unter welchen Bedingungen. Zentral gesteuerte Rollen, Rechte und Policies verhindern Rollen-Wildwuchs und Schatten-IT.

Behalten Sie die Kontrolle - anstatt ihr hinterherzulaufen.

Die Vorteile auf einen Blick

Transparente Zugriffskontrolle

Mit Bare.ID verwalten Sie Rollen und Zugriffsrechte zentral innerhalb Ihrer IAM-Plattform. Verwaiste Konten und überprivilegierte Rechte werden sichtbar und lassen sich gezielt korrigieren – über alle Anwendungen hinweg.

Regulatorische Anforderungen mitgedacht

Bare.ID verankert Governance auch im Access Management: Klare Rollenmodelle, regelmäßige Access Reviews und nachvollziehbare Richtlinien unterstützen bei der Umsetzung von regulatorischen Anforderungen wie DSGVO oder ISO27001.

Regelbasiert statt Bauchgefühl

Bare.ID sorgt dafür, dass Zugriffe nach klaren Regeln statt nach Bauchgefühl vergeben werden. Entscheidungen sind nachvollziehbar und wiederholbar – ohne manuelle Einzelfalllogik in der IT. Das erhöht die Sicherheit und entlastet die IT.

Was ist Access Management?

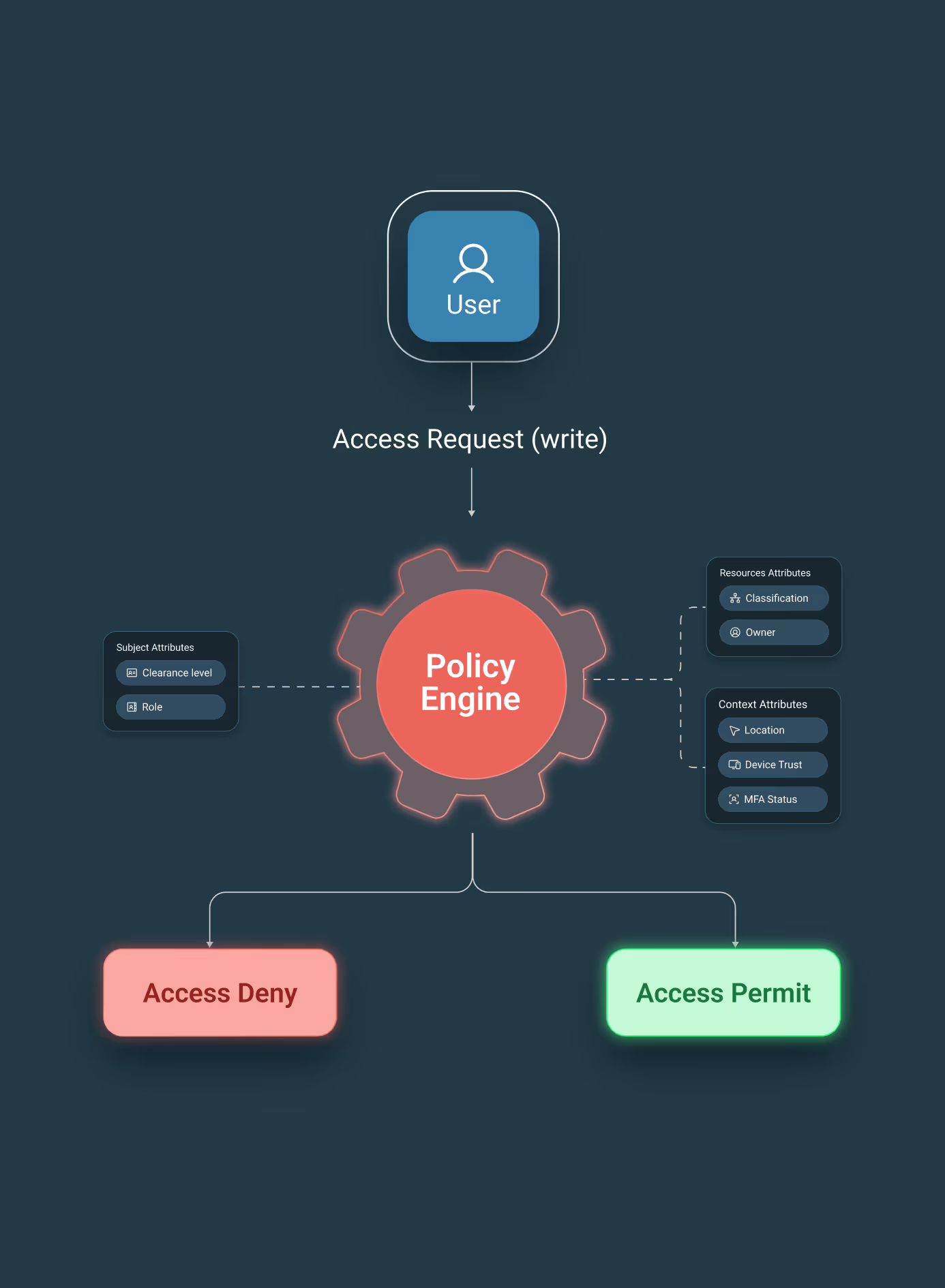

Der Teil von IAM, der festlegt, was Nutzer wirklich dürfen. Access Management (Zugriffsmanagement) steuert zentral, welche Personen oder Systeme auf welche Anwendungen, Daten und Funktionen zugreifen dürfen. Es definiert Rollen, Rechte und Richtlinien und setzt sie durch, inklusive Governance, Prüfmechanismen und nachvollziehbarer Kontrolle.

Während Identity Management feststellt, wer jemand ist, legt Access Management fest, was diese identifizierte Person darf.

Features im Überblick

Ein modernes Access Management sorgt nicht nur für Sicherheit, sondern auch für Übersicht und Effizienz. Mit unseren Funktionen behalten Sie die Kontrolle.

Es wird noch besser:

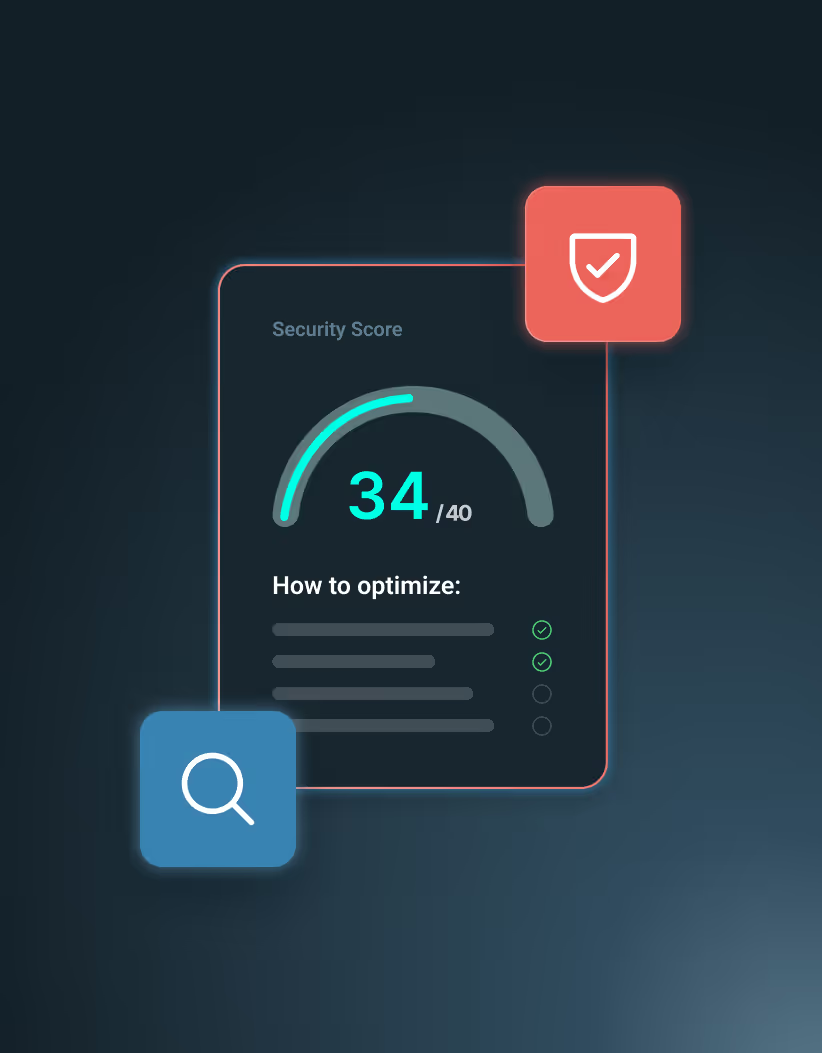

KI-gestütztes IAM

Bare.ID ermöglicht KI-gestützte Auswertungen, um Muster, Risiken und Auffälligkeiten in Identitäten, Rollen und Berechtigungen sichtbar zu machen. Die KI-Funktion unterstützt Admins bei sicherheitsrelevanten Entscheidungen – insbesondere dort, wo klassische Regeln bei komplexen Strukturen und großen Nutzerzahlen an ihre Grenzen stoßen.

Proaktives Security-Monitoring

Log-Analyse & Fehlersuche

Rollen- und Berechtigungsanalyse

Access Management mit Bare.ID

Access Management, das für alle funktioniert – von IT bis Datenschutzbeauftragten.

Berechtigungen im Griff. Organisation im Griff.

Erklärungsnot endet.

Belegbarkeit beginnt.

Komplexität raus. Kontrolle rein.

Compliance-Druck? Mit Bare.ID kein Problem.

Bare.ID stellt sicher, dass Identitäten, Zugriffe und Authentifizierungsprozesse den regulatorischen Anforderungen entsprechen. Wir decken alle relevanten Anforderungen aus DSGVO, ISO27001, NIS-2 und DORA im Bereich Identity & Access Management ab. So wird Compliance zur erledigten Aufgabe – statt zum Dauerprojekt auf Ihrer To-do-Liste.

ISO 27001:2022

Certified

DORA

Compliant

GDPR

Compliant

NIS 2

Compliant

Interesse geweckt?

Lassen Sie uns sprechen.

FAQs

Sie haben noch weitere Fragen? Vereinbaren Sie gerne einen unverbindlichen Discovery Call.

Wie unterscheidet sich Access Management von Identity Management?

Identity Management legt fest, wer eine digitale Identität ist und wie diese verwaltet wird. Access Management definiert, welche Rechte diese Identität besitzt – also auf welche Anwendungen, Systeme oder Daten zugegriffen werden darf. Identity- und Access Management arbeiten zusammen, bilden aber zwei klar getrennte Aufgabenbereiche.

Wie detailliert lassen sich Berechtigungen und Rollen in Bare.ID abbilden?

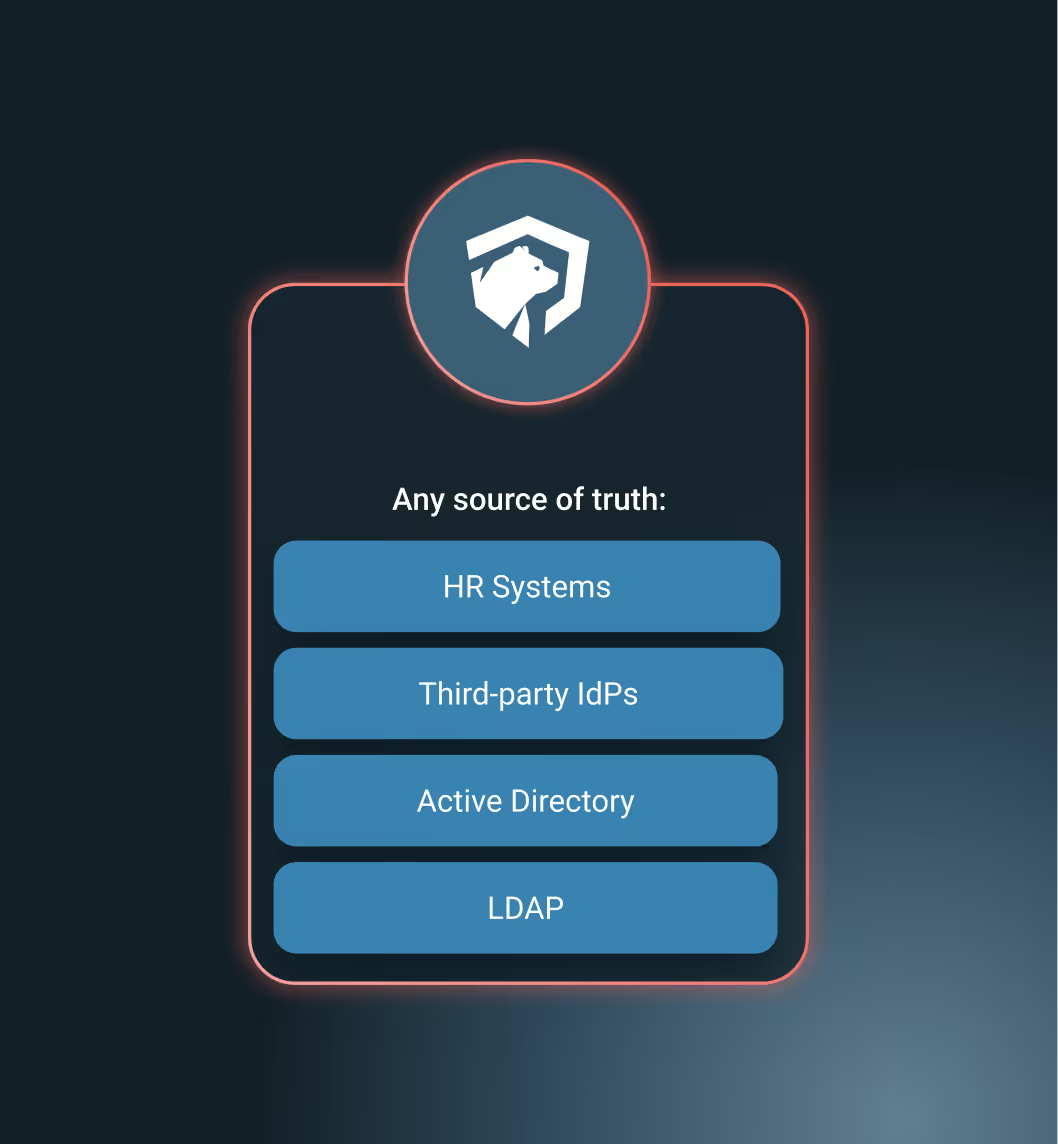

Bare.ID unterstützt ein erweitertes RBAC-Modell, bei dem Rollen global oder anwendungsspezifisch definiert werden können. Rollen enthalten klar abgegrenzte Berechtigungen für Anwendungen, Funktionen und Ressourcen und setzen diese auch auf Plattformebene durch. Dadurch lassen sich sehr feingranulare Zugriffsstrukturen konsistent abbilden, ohne dass umfangreiche manuelle Regelwerke erforderlich sind.

Wie funktioniert die rollenbasierte Zugriffskontrolle (RBAC)?

Bare.ID unterstützt ein besonders flexibles RBAC-Modell mit globalen und anwendungsspezifischen Rollen. Benutzer erhalten Rollen direkt oder über Gruppenmitgliedschaften. Rollen können auch zeitlich begrenzt vergeben werden.

Können Gruppenzuordnungen automatisch erfolgen?

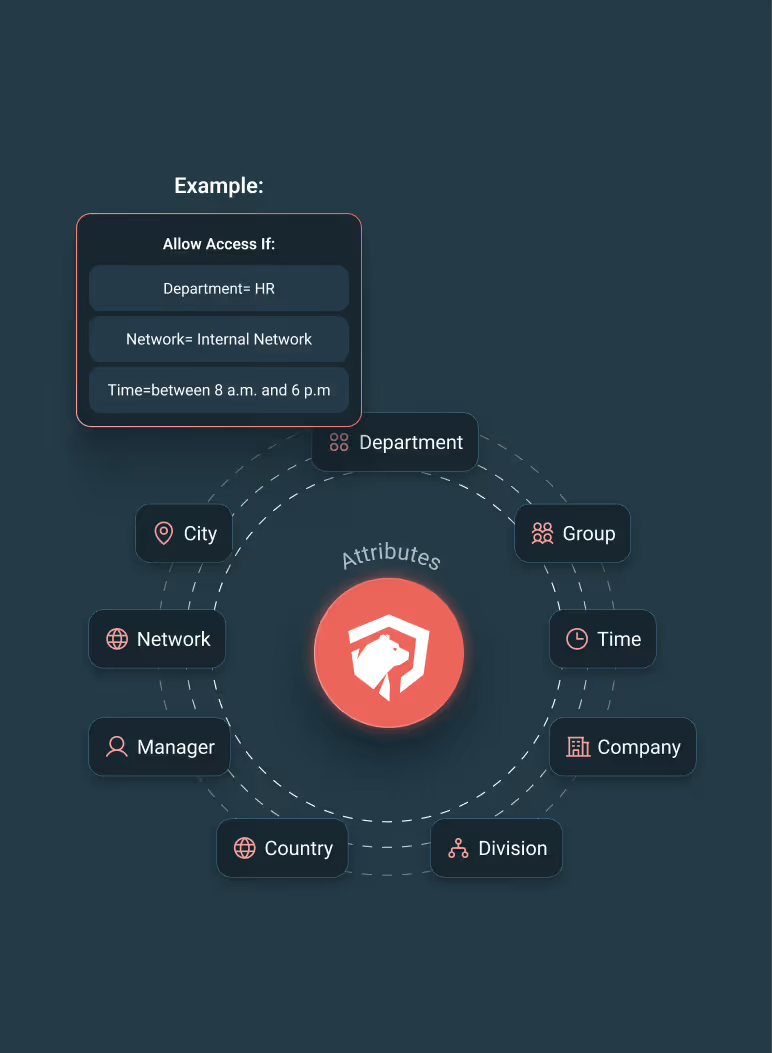

Ja, über Attribute-based Access Control (ABAC) können Nutzer automatisch Gruppen zugeordnet werden basierend auf Attributen wie Abteilung, Standort oder Projektzugehörigkeit. Die Regeln werden über eine Policy Engine definiert und verwaltet.

Kann Bare.ID Zugriff aus bestimmten Regionen sperren?

Ja, über Geo-Blocking können Anmeldeversuche aus bestimmten Ländern oder Regionen automatisch blockiert werden. Dies ist besonders wichtig für die Einhaltung von Exportkontrollbestimmungen oder zum Schutz vor Angriffen aus Hochrisikoländern.

Können unsichere Passwörter gesperrt werden?

Ja, Bare.ID implementiert umfassende Passwort-Policies: Mindestlänge, Komplexität, Ablaufzeiten, Historie. Die Integration mit “HaveIBeenPwned” prüft, ob Passwörter in bekannten Datenlecks vorkommen.

Wie laufen regelmäßige Rollen- und Berechtigungsprüfungen in Bare.ID ab?

Bare.ID unterstützt Access Reviews mit automatischen Wiedervorlagen. Verantwortliche werden regelmäßig aufgefordert, Berechtigungen zu prüfen und zu bestätigen. Nicht bestätigte Zugriffe können automatisch entzogen werden.

Können Administratoren unterschiedliche Sicherheitsrichtlinien für Abteilungen oder Standorte definieren?

Ja. Policies wie Passwortregeln, Session-Lifetime, MFA-Pflicht oder Gerätezulassungen können pro Abteilung, Standort, Mandant oder Nutzergruppe unterschiedlich konfiguriert werden. So lassen sich z. B. höhere Sicherheitsanforderungen für kritische Teams durchsetzen.

Wie unterstützt Access Management bei Audits?

Bare.ID protokolliert alle auditrelevanten Ereignisse revisionssicher, darunter Rollenänderungen, Gruppenänderungen, Policy-Anpassungen, erfolgreiche und fehlgeschlagene Anmeldeversuche sowie Zugriffe auf Anwendungen. Diese Daten stehen strukturiert für Audits bereit. Automatische Reports und regelmäßige Rezertifizierungen liefern prüffähige Nachweise für Ihre externen Prüfungen (z. B. DSGVO, ISO27001, NIS2) und interne Kontrollprozesse.

Unterstützt Bare.ID die delegierte Verwaltung von Berechtigungen?

Ja. Bare.ID ermöglicht eine delegierte Administration, bei der Fachbereiche Rollen und Gruppen innerhalb vorab definierter Richtlinien selbst verwalten können. Administratoren steuern, welche Rollen, Gruppen oder Berechtigungsbereiche delegierbar sind, sodass die IT weiterhin die Hoheit behält und Sicherheits- und Compliance-Vorgaben konsistent umgesetzt werden können.

Jetzt kostenloses Erstgespräch

vereinbaren.

So einfach geht's:

.svg)